Szellemi

rágógumink

|

A

hidegháború után gyökeresen megváltozott a nemzetközi

biztonsági környezet, azonban folyamatos stabilitásról továbbra

sem beszélhetünk. A hidegháborút sikeresen „megvívó”

NATO-nak újabb kihívásokkal kellett szembenéznie, és az új

típusú kihívások között megtalálhatjuk az informatikai

biztonság egyre hangsúlyosabbá váló kérdését is. A

továbbiakban a Szövetség kibernetikai védelem terén folytatott

politikáját és törekvéseit fogjuk áttekinteni.

Az

első csapás

A

NATO elsőként az 1999-es koszovói bombázás során szembeült a

kiberhadviselés eszközeivel.A

katonai beavatkozás 1999. március 24-én indult Slobodan Milosevic

csapatai ellen. A

bombázás önmagában is aggályos volt, tekintve, hogy az ENSZ

Biztonsági Tanácsa nem adott engedélyt a támadás megkezdésére,

mindezek ellenére elindultak a katonai műveletek. A

támadást követően szerbiai hackerek megtámadták a NATO

weboldalait. A

folyamatos DoS (Denial of Service) támadásoknak köszönhetően

több alkalommal hosszú időre elérhetetlenné vált a Szövetség

honlapja. A támadásokért felelős Fekete Kéz (Crna Ruka)

elnevezésű szerb hackercsoport mindezek mellett több kormányzati

oldalra helyezte el politikai üzeneteit (website defacement), és

több alkalommal megpróbáltak betörni a Szövetség parancsnoki

szervereibe – nagyrészt sikertelenül. Bár a légierő

számítógépes hálózatába sikeresen bejutottak, azonban titkos

információkhoz nem fértek hozzá. A Belgrádban található kínai

nagykövetség bombázásának hatására csatlakoztak kínai majd

később orosz támadók is, akik szintén túlterheléses

támadásokkal és deface technikával szabotálták mind a NATO,

mind pedig az amerikai nagykövetségek weblapjait. A From Russia

With Love elnevezésű orosz hackercsoport volt a zászlóshajója a

NATO elleni támadásoknak, statisztikák szerint legalább 14

katonai és állami weboldalt törtek fel szerb hackerekkel együtt a

balkáni háború alatt.

Nagyrészt

a koszovói beavatkozást követő kiberincidensek segítették a

döntéshozókat ahhoz, hogy felismerjék a kibernetikai biztonság

fontosságát, melynek eredményeképpen a 2002-es

prágai csúcstalálkozó alkalmával

elindították a NATO kibervédelmi programját, melynek részét

képezte a kibervédelmi reagáló képesség (NATO

Computer Incident Response Capability –

NCIRC)

kialakítása is. A képesség mögött álló szervezet képes

érzékelni a NATO rendszereibe történő behatolásokat és adott

esetben képes válaszcsapásra is, azonban 2012-re van kitűzve a

teljes műveleti készenlét elérése. Ezzel kezdetét vette a

Szövetség felkészülése a XXI. század egyik leghangsúlyosabb

biztonsági kérdésének kezelésére.

Lépéskényszerben

a NATO

Kétségtelen,

hogy a legnagyobb hatást a 2007-ben

bekövetkezett Észtország elleni kibertámadás-sorozat gyakorolta

a NATO kibervédelmi politikájára. A több mint két héten át

tartó, az ország teljes információs infrastruktúráját érintő

támadássorozat a kibertéri összecsapások szeptember 11-évé

vált, és elsőként mutatta meg, hogy élesben hogyan is nézhet ki

a kiberháború. A nemzetközi jogi szempontból nehezen értelmezhető

támadás több kérdést is felvetett, tekintve, hogy egy NATO

tagállamot ért támadás. A kérdés az, hogy milyen válaszlépés

követheti ezt a kibertámadás-sorozatot, figyelembe véve

a Washingtoni

Szerződés 5. cikkelyét,

amely a kollektív védelem elvét fogalmazza meg.

Az

egy évvel később lezajlott orosz-grúz

konfliktus szintén

rávilágított az információs műveletek, és azon belül is a

kiberhadviselés erősödő szerepére. A katonai műveletekkel

összhangban működő kibertéri műveletek alapvetően a

kormányzati szervereket támadták, nagyrészt a honlapok

felületének megváltoztatása érdekében, amelynek célja a

fizikai műveletek kognitív támogatása volt.

Fontos

cél a hadsereg kiberképességeinek kialakítása. (Forrás:

nato.int)

Már

a védelmi

miniszterek 2007. június 14-i brüsszeli

találkozóján megfogalmazódott

az igény, hogy egységesíteni kellene a tagállamok kibervédelmi

törekvéseit. Ennek eredményeként 2008 januárjában a NATO

elfogadta az új Kibervédelmi Irányelvet, melynek célja e

folyamatok összehangolása. Az irányelvet támogatva a 2008.

április 2-4-ig tartó bukaresti csúcson az

államfők egységesen kiálltak a kiberbiztonságot erősítő

folyamatok támogatása mellett. Az

új fenyegetések és a hozzájuk kapcsolódó

feladatszabás mellett deklarálták a

NATO informatikai rendszerek megerősítésének szándékát és az

államok jövőbeni kooperációját elősegítő lépések

megtételét. A

NATO történetében elsőként foglalták hivatalos keretbe az

informatikai biztonság kérdését:

47.

A NATO továbbra is elkötelezett, hogy megerősítse a Szövetség

kulcsfontosságú információs rendszereit a kibertámadásokkal

szemben. Nemrég elfogadtunk egy Kibervédelmi Irányelvet, és

továbbra is fejlesztjük az ezt megvalósító szervezeteket és

hatóságokat. A Kibervédelmi Irányelv hangsúlyozza, hogy a

NATO-nak és a nemzeteknek is meg kell védeniük kulcsfontosságú

informatikai rendszereiket saját felelősségi körükben; meg kell

osztaniuk a legjobb gyakorlatokat; és biztosítaniuk kell azokat a

képességet, amelyekkel erre vonatkozó kérést követően egy

szövetséges állam segítségére siethetnek egy kibertámadás

elhárítására. Bízunk benne, hogy folytatódik a NATO

kibervédelmi képességeinek fejlesztése és a kapcsolatok

erősítése a NATO és a nemzeti hatóságok között. (Bucharest

Summit Declaration, 2008. 47.

pont. Fordította: Szentgáli Gergely)

Ezen

lépésekkel összhangban hozták

létre 2008-ban

a NATO Kooperatív Kibervédelmi Kiválósági Központját

(Cooperative

Cyber Defence Centre of Excellence – CCD CoE).

Jelzésértékkel bír, hogy a Központot Tallinban, Észtország

fővárosában jött létre. A szervezet egyidejűleg működik a

NATO további 15 kiválósági központjával,

melyek a Szövetséges Transzformációs Parancsnokságnak (Allied

Command Transformation – ACT)

alárendelve dolgoznak, azonos céllal: az adott terület

szakértőinek támogatása és a Szövetség tagállamainak az adott

kérdéssel kapcsolatos képességeinek fejlesztése.

A

Központ több ország kooperációjával jött létre: Észtország,

Németország, Olaszország, Litvánia, Lettország, Szlovákia,

Spanyolország voltak az alapító tagok, 2010-ben Magyarország is

csatlakozott a Központhoz, az Amerikai Egyesült Államok megfigyelő

státuszban van jelen,Törökország

pedig már 2008-ban bejelentette igényét a Központhoz való

csatlakozásról, mint támogató állam.

A Központ feladatai közé tartozik többek között:

- a tagállamok kiberképességei kifejlesztésének támogatása;

- tagállami doktrínák, koncepciók és stratégiák kidolgozásának támogatása;

- az információs biztonság oktatása, folyamatos képzések és gyakorlatok lebonyolítása;

- a kibernetikai védelem és a kiberhadviselés jogi vonatkozásainak elemzése, lépések megtétele a nemzetközi jogi keretek megalkotására.

A

Központ mellett a NATO létrehozta a kibervédelmi problémákkal

foglalkozó Hatóságot (Cyber

Defence Management Authority – CDMA)

is, ami egy Igazgatóság (Cyber Defence Management Board – CDMB)

alá rendelve végzi feladatát. A brüsszeli székhelyű szervezet

feladata a szövetségi szintű centralizált kibervédelem

irányításának megteremtése, a NATO-t és a tagállamokat érő

támadásokra való reagálás, valamint tagállami szintű

segítésnyújtás a nemzeti kibervédelem kialakításában. Ehhez

kapcsolódva alakították ki az ún. gyorsreagálású csapatokat

(Rapid-Reaction Teams), amelyek nemzeti szinten nyújtanak segítséget

a támadások ellen, gyorsan települve az adott országba.

A

hatóság mellett kialakításra kerültek nemzeti szinten a Computer

Emergency Response Teamek (CERT). A CERT koncepció 1988-ban jelent

meg – függetlenül a NATO-tól – a Carnegie Mellon Egyetemen, az

Egyesült Államokban, melynek az volt a lényege, hogy egy

szakértőkből álló csoportot hoztak létre, akiknek a feladata a

nemzeti hálózatok felügyelete és adott esetben a védelme,

lehetőleg minél gyorsabban (valós időben) reagálva a támadásokra

(real time defense). Manapság több mint 250 ilyen CERT létezik

– többek

között Magyarországon is –

és bevett gyakorlattá vált, hogy az államok pénzügyi

támogatásával ezek a csoportok látják el a nemzeti kibervédelmi

felügyeletet. A bukaresti csúcs után a védelmi miniszterek

támogatták azt az ötletet, hogy minden tagállam alapítsa meg a

saját reagáló csapatát, ezzel is erősítve a CDMA munkáját.

Aktualizált

válaszok a változó kihívásokra

A

következő lépésre 2010-ben került sor, mikor a november 19-én

és 20-án lezajlott lisszaboni

csúcstalálkozón a

tagállamok elfogadták a

Szövetség új Stratégiai Koncepcióját.

A NATO-orosz kapcsolatok, a rakétavédelem és az afganisztáni

műveletek mellett szó volt a kibertérből érkező támadásokról

is. Tekintve, hogy a NATO folyamatosan lépést tart a megjelenő új

típusú kihívásokkal, a Koncepcióban is komoly hangsúlyt kapott

a kiberbiztonság kérdése:

12.

A kibertámadások egyre gyakoribbá, szervezettebbé és a

kormányok, vállalkozások, gazdaságok és potenciálisan a

közlekedési és ellátási hálózatok valamint más kritikus

infrastruktúrák számára is egyre nagyobb károkat okozóvá

válnak. Elérhetik azt a küszöböt, ami már a nemzeti és

euro-atlanti prosperitást, biztonságot és stabilitást

veszélyezteti. Külföldi haderők és titkosszolgálatok,

szervezett bűnözők, terrorista és/vagy szélsőséges csoportok

egyaránt lehetnek egy ilyen támadás végrehajtói. (Aktív

Szerepvállalás, Modern Védelem. Az Észak-atlanti Szerződés

Szervezetének Stratégiai Koncepciója Tagállamainak Védelméről

és Biztonságról, 2010. 12.

pont)

Ennek

értelmében az államoknak fel kell készülniük mind az állami,

mind a magánszférából érkező támadások ellen. A

Biztonságpolitikai Portál által közölt, a 2006 óta történt

jelentősebb kibertámadásokat bemutató lista alapján

egyértelmű, hogy a magánszereplők éppen úgy fontosak, mint az

államiak, és bizonyos szélsőséges (terrorista) csoportok is

élnek a hadviselés ezen új eszközével.

A

kibertéri fenyegetések három szintje. (Forrás:

nato.int)

Mindezen

lépésekkel párhuzamosan útjára indult a Szövetséges

Transzformációs Parancsnokság felügyeletével az ún.

globális közös terek (Global Commons) projekt,

mely azokkal a földrajzi és virtuális dimenziókkal foglalkozik,

amelyek egyetlen országhoz sem köthetőek, azonban fontos szerepet

játszanak a NATO biztonságában: ilyen

a légtér, a világűr, a tengerek és óceánok és maga a kibertér

is. E

dimenziók közül a kibertér a legösszetettebb, tekintve, hogy

alapvetően virtuális összetevőkből áll, azonban a fizikai

eszközök jelenléte, birtoklása is elengedhetetlen a sikeres

információs műveletek végrehajtásához – pontosan ez az

összetettség az, ami a kibertér sebezhetőségét adja. Az

elindult projekt feladataiból Magyarország is kiveszi a maga

részét,

melynek eredményeit felhasználva kívánja majd kidolgozni a

nemzeti katonai kibervédelmi koncepciót.

A

koncepcióhoz igazodva frissítették

a Kibervédelmi Irányelvet a tagállamok védelmi miniszterei a

2011. június 8-a és 9-e között lezajlott brüsszeli

védelmi miniszteri találkozón.

Az új Irányelv mellé létrehozták az elméletet gyakorlatba

átültető Akciótervet is. Az újonnan elfogadott Irányelv nem

nyilvános, azonban bizonyos

pontokat a sajtó felé is deklaráltak:

- Az államok vezetői felismerték, hogy a kibervédelem elengedhetetlen a NATO kollektív védelme és a válságkezelés érdekében.

- A megelőzés, a rugalmasság és az informatikai eszközök védelme kiemelten fontos a NATO és a Szövetséget alkotó tagállamok számára.

- Cél a kibervédelmi képességek kialakítása és a NATO saját hálózatainak megóvása központosított védelemmel.

- Segíteni kell a Szövetség tagállamait, hogy elérjék a kibervédelem minimális szintjét, ezzel csökkentve a nemzeti kritikus infrastruktúrák sebezhetőségét.

- Együtt kell működni más partnerekkel, nemzetközi szervezetekkel, a magánszektorral és a tudomány képviselőivel.

NATO Chronicles - Cyberdefence: Fighting the invisible enemy (w/subtitles)

NATO

krónikák: Harc a láthatatlan ellenség ellen. (Forrás:

nato.int)

A

Stratégiai Koncepció és az új Irányelv pontosan tükrözi, hogy

a NATO hogyan kívánja kezelni a védelmi szféra egyik legújabb

kihívását. Ami még fontosabb, hogy az Irányelv szerint egy

esetleges támadás politikai támadásnak minősül, azaz nem esik

az 5. cikkely rendelkezése alá, ennek értelmében a válasz is

politikai kell, hogy legyen, nem pedig katonai. Egy ilyen támadás

után a Szövetség és az államok vezetői döntenek, nem pedig a

reagáló erők parancsnokai. Ez – ha csak rövid időre is –, de

tisztázza a kiberhadviselés és a kollektív biztonság viszonyát.

|

Ön

szerint Magyarország felkészül a kiberkonfliktusok korára, és

képes megvédeni kritikus információs infrastruktúráját és

adminisztratív rendszereit?

|

Az

új koncepcióval bizonyos szervezeti változások is jártak;

a döntéshozó-irányító

és végrehajtói szervek tekintetében az

alábbiak a leghangsúlyosabbak a jelenlegi NATO struktúrában:

- Természetesen a legfontosabb politikai döntéshozó szerv – mint minden más kérdésben, így a kibervédelem kérdésében is – az Észak-atlanti Tanács (North Atlantic Council) maradt.

- A kibervédelem technikai és végrehajtási aspektusaival kapcsolatban a fő konzultatív szerv a NATO Consultation, Control and Command Board (NC3 Board).

- A Védelempolitikai és Tervezési Bizottság (Defence Policy and Planning Committee – DPPC) folyamatosan javaslatokat terjeszt a Tanács elé, alapvetően védelmi kérdésekben, így a kibervédelem területén nagy hangsúllyal bírnak az általuk kidolgozott tervek, elképzelések.

- A NATO Communication and Information Services Agency – NCSA felelőssége a Szövetség kommunikációs és számítógépes hálózati biztonságának biztosítása. Mindezt az NCIRC technikai központján keresztül valósítja meg. A szervezet kulcsszerepet játszik a Szövetség kibervédelmében, fő célja, hogy az incidenskezelések központosítva történjenek, ezzel szüntetve meg a párhuzamos erőfeszítéseket.

Rugalmasság

és modern védelem

A

kezdeti törekvések mára már beértek. Bár „támadások és

veszteségek kellettek ahhoz, hogy kialakuljon a Szövetség

kibervédelmi programja”, tény, hogy a NATO mára már felkészült

a kibertérből érkező fenyegetések kezelésére. A rugalmasság

és a modernizált védelmi rendszerek nagyban hozzájárulnak ehhez

a versenyképességhez. A kettős cél – miszerint szövetségi és

tagállami szinten is ki kell építeni a képességeket –

megvalósulni látszik, azonban sok országnak lemaradásai vannak,

amiket pótolni kell: ilyenek a kibervédelmi doktrínák és

stratégiák kidolgozása vagy éppen a kritikus információs

infrastruktúrák védelmének fejlesztése, amit valós képességekre

alapozva lehet majd alkalmazni.

|

Jelen

cikk elsődleges célja, hogy bevezesse a Biztonságpolitikai Portál

legújabb projektjét, ami a kiberbizonsággal foglalkozóknak

nyújthat segítséget. A főoldalon megjelenő bannerre kattintva az

érdeklődő olvasó egy magyar nyelvű listát tölthet le a mostani

írás gerincét alkotó, 2006 óta a kibertérben történt

jelentősebb incidensekről. Azon kívül, hogy közzétesszük

a James

Andrew Lewis, a Center For Strategic & International Studies

kutatója által készített lista magyar

fordítását, az amerikai kutatóintézettel együttműködve

folyamatosan frissítjük a honlapon fellelhető dokumentumot.

A

kibertér és a kiberhadviselés fogalma

A

téma neves kutatói sok esetben cybertérről és cyberhadviselésről

írnak, azonban a kiber szó használata sem ismeretlen a szakma

előtt – a továbbiakban ezt a terminológiát kívánja használni

a jelen cikk szerzője is. A sci-fi rajongók számára a kibertér

fogalma ismerősen csenghet, tekintve, hogy a kifejezés először

1984-ben William Gibson Neuromancer című művében jelent meg.[1]

A

fogalom több dimenzióval is bír, tekintve, hogy katonai és

polgári értelmezése is létezik. Az évszázadok során a

háborúkat egyre több hadszíntéren vívta meg az emberiség, és

a 21. században immáron öt hadszíntérről beszélhetünk, melyek

időrendbeli kialakulásukat tekintve a következők: szárazföldi,

tengeri, légi, kozmikus és információs hadszíntér. Az utolsó

hadszíntér adja meg a háború információs dimenzióját, melyet

információs térnek, avagy kibertérnek nevezünk.[2]

A

fogalom katonai értelmezése ebből kifolyólag tágabb, mint a

polgári: míg a polgári szféra a telefonvonalakat, műholdas

rendszereket, számítógépes-hálózatok és azok internetes

kapcsolatát, azaz az online hálózatokat tekinti a kibertér

részének, addig a katonai fogalmi keretbe a harctéren megtalálható

navigációs eszközök, radarok és minden egyéb eszköz

beletartozik, melyek elektromágneses energiát használnak fel az

információ megszerzésére és továbbítására.[3] A

civil értelmezés hiányosságára hívta fel a figyelmet Kovács

László, a

Zrínyi Miklós Nemzetvédelmi Egyetem Információs Műveletek és

Elektronikai Hadviselés Tanszék oktatója a XIII. Tiszai

Euroatlanti Nyári Egyetemen, mondván az offline számítógépes

hálózatok ugyanúgy a kibertér részét képezik, mint az

internetre csatlakozók. Fontos megjegyezni azonban, hogy a

kibertérnek nincs egységesen elfogadott definíciója.[4]

A

kiberhadviselés az információs műveletek részeként jelenik meg,

melyek célja az információs fölény kivívása és megtartása.

Ezen műveletek – akárcsak a hadszínterek – tovább bonthatóak.

Ennek értelmében az információs műveletek kereteibe tartozik a

kinetikus energián alapuló hadviselés (kritikus infrastruktúrák

és infokommunikációs rendszerek fizikai pusztítása); a kognitív

hadviselés (pl.: pszichológiai műveletek) és a hálózati

hadviselés (pl.: elektronikai hadviselés). A kiberhadviselés pedig

a kibertérben, azaz információs dimenzióban végrehajtott

hálózati hadviselés és az ott zajló műveletek összessége.[5] A

kiberhadviselés célja a saját elektronikus, információszerző és

hálózatközpontú rendszerek védelme és az ellenség ugyanilyen

típusú rendszereinek zavarása, blokkolása és leállítása.

Összetevőit tekintve ide soroljuk az elektronikai felderítést, az

elektronikai hadviselést és a számítógép-hálózati

műveleteket.

A

kiberhadviselés helye az információs műveletekben. (Forrás:

Haig – Várhegyi 2008. 7. o.)

A

Biztonságpolitika Portál Kiberbiztonság Programja azzal a céllal

indul, hogy ezt az új területet közérthető, „felhasználóbarát”

megközelítésben mutassa be, és részben hiánypótló

törekvésként nemzetközi kontextusban is kövesse a legújabb

fejleményeket. Mivel magyar nyelven korábban még nem jelent meg

ilyen típusú összefoglalás, a honlap főoldalán elérhető PDF

fájlban a CSIS rendszeresen frissülő incidensgyűjteménye képezi

az első elemet abban a sorban, amely majd áttekinti a kibertérben

zajló versenyfutás legfontosabb nemzeti és nemzetközi lépéseit.

2006

óta történt jelentős incidensek a kibertérben

2006.

május Ismeretlen

behatolók törtek be az amerikai Külügyminisztérium rendszerébe,

letöltve több terrabájtnyi adatot. Ha kínai vagy orosz kémek

leparkolnának a Külügyminisztériumnál, és az ajtót berúgva,

az őröket megkötözve egész éjszaka a Minisztérium anyagait

böngésznék, az már háborús cselekménynek számítana –

azonban ha mindez a kibertérben történik, szinte alig veszünk

róla tudomást.

2006.

augusztus Az

amerikai légierő egyik magas rangú tisztje arról számolt be,

hogy Kína 10-20 terrabájt közötti adatmennyiséget töltött le

az NIPRNet-ről (az amerikai nyílt katonai hálózatról).

2006.

november Hackerek

próbáltak meg betörni a US Army War College hálózatába, melynek

eredményeként két hétre le kellett kapcsolni egy intézmény

számítógépes hálózatát, hogy helyreállítsák a fertőzött

gépeket.

2006.

december A

NASA kénytelen volt saját e-mail forgalmát blokkolni, mivel

féltek, hogy az űrsikló kilövése előtt ezeket meghackelik. A

Buisness Week szerint a legújabb amerikai űrjárművek terveit

ismeretlen behatolók ellopták a NASA rendszeréből.

2006 Valószínűsíthetően

kínai hackerek voltak a felelősek az Alsóház számítógépes

rendszerének lekapcsolásáért.

2007.

április Ismeretlen

behatolók támadták meg az amerikai Kereskedelmi Minisztérium

Iparbiztonsági Irodájának informatikai rendszerét. Ennek

eredményeként több hónapra elérhetetlenné vált a számítógépes

hálózat. Az Iroda feladata többek között a high-tech exportra

vonatkozó bizalmas információk kezelése.

2007.

május Az

amerikai Nemzetvédelmi Egyetem kénytelen volt lekapcsolni

elektronikus levelező rendszerét, mert ismeretlen behatolók

feltörték azt, és kémprogramot (spyware) helyeztek el benne.

2007.

május DDoS

támadás (Distributed Denial of Service) érte az észt kormányzati

hálózatot, feltehetően az orosz kormány megbízásából. A

kormányzati elektronikus hálózatot túlterhelő támadássorozat

hatására egyes kormányzati online szolgáltatások átmenetileg

elérhetetlenné váltak, míg az internetes bankrendszert teljesen

lekapcsolták. A támadássorozatot inkább tekinthetjük

összehangolt kibertámadásnak, mintsem öncélú blokkoló

behatolások összességének. Annak ellenére, hogy az észt

kormányzat jól reagált a helyzetre, az események félelmet

váltottak ki az elektronikus infrastruktúráktól függő

országokban, mint például az Egyesült Államokban.

2007.

június Az

amerikai Védelmi Minisztérium elleni támadássorozat részeként

ismeretlen behatolók feltörték a védelmi miniszter nyílt e-mail

fiókját.

2007.

augusztus A

brit Biztonsági Szolgálat, a francia Miniszterelnöki Hivatal és

Angela Merkel német kancellár is panasszal élt amiatt, hogy

országaik kormányzati rendszereit rendszeresen támadják Kínából.

Angela Merkel ezzel kapcsolatos aggályait a kínai elnökkel is

megvitatta.

2007.

szeptember Izrael

kibertámadásokkal bénította meg a szíriai légvédelmi rendszert

egy állítólagos szír nukleáris létesítmény bombázása során

(eközben saját rendszeriben is károk keletkeztek).

2007.

szeptember Francis

Delon, Franciaország honvédelmi államtitkárja bejelentette, hogy

kínai hackercsoportok szivárogtak be az ország informatikai

rendszereibe.

2007.

szeptember A

amerikai Belbiztonsági és a Védelmi Minisztérium informatikai

rendszerét is meghackelték a kormányszervekkel szerződésben álló

vállalkozók, hogy így jussanak be a hírszerző közösség

rendszereibe.

2007.

szeptember Brit

hatóságok beszámolója szerint több hacker is betört a

Külügyminisztérium és más minisztériumok informatikai

rendszereibe. Elmondásuk szerint a támadók a kínai Népi

Felszabadítási Hadsereg soraiból kerültek ki.

2007.

október A

kínai Állambiztonsági Minisztérium elmondása szerint idegen

hackerek törtek be és loptak el kulcsfontosságú információkat.

Állításuk szerint a támadások 42%-a Tajvanról, 25%-a pedig az

Egyesült Államokból érkezett. Amikor 2006-ban átvizsgálták az

űrtechnológiával foglalkozó China Aerospace Science &

Industry Corporation (CASIC) informatikai rendszereit, a titkosított

részlegek és vállalati vezetők számítógépein kémprogramokat

találtak.

2007.

október Az

egyesül államokbeli Oak Ridge National Labs több mint ezer

alkalmazottja kapott olyan e-mailt, amely csatolmányának

megnyitásával hozzáférést biztosított idegen behatolóknak a

Labor adatbázisaihoz.

2007.

november Jonathan

Evans, az MI5, azaz a brit kémelhárítás vezetője 300 brit üzleti

vállalkozást figyelmeztetett az orosz és kínai állami

szervezetek jelentette erősödő fenyegetésre: „Számos ország

rengeteg időt és energiát szán arra, hogy ellopja a mi fejlett

civil és katonai technológiáinkat, és kárt okozva nekünk

politikai és gazdasági információkra tegyen szert. Egyre

kifinomultabb támadásokat hajtanak végre az internet

felhasználásával, hogy bejussanak a számítógépes hálózatokba.”

2008.

január Egy

CIA tisztviselő szerint négy tengerentúli támadásról is tudtak,

amelyeknél hackerek megzavarták, vagy képesek lettek volna

megzavarni négy város energiaellátását.

2008.

március Dél-koreai

tisztviselők szerint kínai hackerek próbáltak meg betörni a

koreai nagykövetség és a koreai katonai hálózat rendszereibe.

2008.

március Amerikai

tisztségviselők számoltak be amerikai, európai és japán

vállatokat ért kibertámadásokról, aminek eredményeként

jelentős kárt szenvedtek mind szellemi tulajdon, mind üzleti

információk tekintetében. Pontos részletekkel azonban a

titkosított információk miatt nem szolgáltak.

2008.

április-október A

Wikileaks által nyilvánosságra hozott amerikai külügyminisztériumi

diplomáciai irat szerint hackereknek sikerült ellopni mintegy „50

megabájtnyi e-mailt, csatolt dokumentumot és a fiókokhoz tartozó

felhasználónevek és jelszavak teljes listáját egy meg nem

határozott amerikai kormányzati ügynökségtől.” A távirat

szerint a támadások nagy része egy shanghai hackercsoporthoz

köthető, akik valószínűleg a Népi Felszabadító Hadsereghez

tartoznak.

2008.

május A

Times of India beszámolója szerint India hivatalosan is megvádolta

Kínát több a kormányzati informatikai rendszereket ért

behatolással. Egy tisztviselő elmondása szerint a behatolások

célja az indiai infrastruktúrák hálózatainak feltérképezése

és a rendszer felépítésével kapcsolatos adatszerzés volt annak

érdekében, hogy egy esetleges jövőbeni konfliktus során képesek

legyenek a rendszerek zavarása vagy akár megbénítására.

2008.

június Számos

amerikai kongresszusi irodához tartozó számítógép-hálózatba

törtek be ismeretlen behatolók. A behatolás során olyan irodák

rendszereit is feltörték, amelyek tibeti emberi jogokkal

foglalkoztak.

2008

nyara Ismeretlen

behatolók feltörték és letöltötték az elnökválasztási

kampány alatt mind a demokrata és mind a republikánus fél

adatbázisát.

2008

nyara Ismeretlen

behatolók feltörték a Marathon Oil, az ExxonMobil és a

ConocoPhillips olajtársaságok hálózatait, és letöltötték

azokat a fájlokat, melyek a cégek által feltérképezett

olajlelőhelyek helyét, mennyiségét és értékét tartalmazták.

A vállalatok egyéni kára több millió dollár.

2008.

augusztus Több

grúz hálózatot is feltörtek ismeretlen behatolók,

valószínűsíthetően az orosz kormány megbízásából. A sajtó

különös figyelmet fordított az grúz kormány honlapjain

elhelyezett graffitikra. A támadások csak elenyészően vagy

egyáltalán nem zavarták a grúz szolgáltatásokat, de az orosz

katonai műveletekkel összhangban politikai nyomás gyakoroltak a

grúz kormányra.

2008.

október Rendkívül

kifinomult, a kereskedelmi ellátó hálózat ellen intézett

támadássorozatot leplezett le a brit rendőrség. A Kínában

gyártott és az Egyesült Királyság bevásárlóközpontjaiban

használt hitelkártya leolvasókba vezeték nélküli jeltovábbító

eszközt építettek be, ami a kártya beolvasásakor ellopta az

adatokat, és azokat összegyűjtve, naponta egyszer a Wi-Fi hálózat

segítségével elküldte a pakisztáni Lahore-ba. A becsült

veszteség legalább 50 millió dollár. A beépített eszközt

utasítani lehetett, hogy csak bizonyos típusú kártyák (mint

például az aranykártyák) adatait lopja el, és ha kellett, a

leleplezés elkerülése céljából ki is lehetett kapcsolni.

2008.

november Ismeretlen

behatolók betörtek a Royal Bank of Scotland WorldPay-hálózatába,

lehetővé téve számukra, hogy 100 klónozott ATM kártyával több,

mint 9 millió dollárt vegyenek fel 49 város pénzkiadó

automatáiból.

2008.

november Támadás

érte az amerikai Védelmi Minisztérium és a Központi Stratégiai

Parancsnokság titkos hálózatait. Ami még rosszabb, hogy napokba

tellett a behatolók eltávolítása, a rendszer helyreállítása és

újbóli biztosítása.

2008.

december Meghackelték

a TJX kiskereskedelmi áruházlánc hálózatát. Egy behatolót

(Makszim Jasztremszkij) elfogtak és elítéltek, aki saját

bevallása szerint 11 millió dollárt szerzett a hackelésből.

2008.

december Megtámadták

a CSIS-t, a jelen lista készítőjét is. Vélhetően azért

kutakodtak a Center for Strategic and International Studies

hálózatában, mert az gondolták, szakembereik közül néhányan

bekerülnek az új amerikai kormányzatba, így érdemes lenne

hozzáférni e-mailjeikhez.

2008 Brit

képviselőket figyelmeztettek a látszólag az Európai Parlament

által küldött E-mailek veszélyeire, melyeket feltehetőleg kínai

hackerek küldtek, hogy segítségükkel különböző kémprogramokat

és vírusokat telepítsenek a képviselők gépére.

2009.

január Támadás

érte az izraeli internetes infrastruktúrát a Gázai-övezetben

végrehajtott katonai offenzíva során. A támadás kormányzati

weboldalak ellen irányult, és legalább 5.000.000 számítógép

vett benne részt. Izraeli tisztviselők szerint a támadást egy

posztszovjet bűnszervezett hajtotta végre a Hamasz vagy a Hezbollah

megbízásából.

2009.

január Az

indiai Belügyminisztérium tisztviselői figyelmeztették a

lakosságot, hogy pakisztáni hackerek malware-eket – rosszindulatú

számítógépes programokat (vírusok, kémprogramok) – helyeztek

el népszerű, nagyrészt indiai felhasználók által látogatott

zeneletöltő oldalakon, feltehetően azért, hogy előkészítsenek

egy lehetséges kibertámadást.

2009.

február Meghackelték

a Szövetségi Légiközlekedési Felügyelet (Federal

Aviation Administration) rendszerét,

így annak fokozott igénybevételével növekedett volna a

nemzetközi kereskedelmi légiközlekedés fennakadásának

kockázata.

2009.

február Ismeretlen

támadók az indiai Külügyminisztérium 600 számítógépét

törték fel.

2009.

február Felszállási

tilalmat rendeltek el a francia haditengerészet repülőgépeinél,

miután a katonai adatbázist megfertőzték a „confickr” nevű

vírussal. Haditengerészeti tisztviselők gyanúja szerint valaki a

legénységből fertőzött USB-adathordozót használt, így jutott

a vírus a rendszerbe.

2009.

március A

német kormány arra figyelmeztetett, hogy hackerek kínálják

ingyenesen a Microsoft operációs rendszerének legfrissebb

változatát, az azonban Trójai vírust tartalmaz.

2009.

március Kanadai

kutatók felfedeztek egy számítógépes kémhálózatot, amit

feltehetőleg Kína jutatott be 103 ország kormányzati hálózatába.

2009.

március Sajtóhírek

szerint a tervezés alatt álló új elnöki helikopter, a Marine

Corps 1 tervrajzait egy iráni fájlmegosztó hálózaton találták

meg.

2009.

április A

Wall Street Journal cikksorozata szerint az Egyesült Államok

villamosenergia-hálózata egyre kiszolgáltatottabbá válik a

kibertámadásokkal szemben. Ezzel kapcsolatban megemlítették az

ismeretlen behatolók által ellopott F-35-ös (ötödik generációs

vadászbombázó repülőgép) terveinek esetét is.

2009.

április Kínai

hackerek úgy törtek be a dél-koreai Pénzügyminisztérium

rendszerébe, hogy látszólag megbízható személyek címéről

küldtek ki vírusos e-maileket.

2009.

május A

vezető hitelkártya kibocsátó Merrick Bank bejelentése szerint 16

millió dollárt veszteség érte őket, miután hackerek több mint

40 millió hitelkártya számlát törtek fel.

2009.

május Ismeretlen

behatolók egy szövetségi alkalmazott vagy vállalkozó

felhasználói fiókján keresztül feltörték az amerikai

Belbiztonsági Információs Hálózatot (Homeland Security

Information Network). A nagyrészt szövetségi adatok mellett állami

adatokhoz is hozzájutottak a támadók.

2009.

június Lekapcsolták

Johns Hopkins Egyetem Alkalmazott Fizikai Laboratóriumának (Johns

Hopkins University’s Applied Physics Laboratory) nyílt hálózatát,

miután ismeretlenek behatoltak a rendszerbe. A Laboratórium többek

között a Védelmi Minisztériumnak és a NASA-nak is végzett

titkos kutatásokat.

2009.

június Wolfgang

Schäuble német belügyminiszter a Belügyminisztérium 2008-as

biztonsági jelentésének bemutatásánál megjegyezte, hogy

Oroszország és Kína egyre nagyobb erőfeszítéseket tesz, hogy

internetes támadásokon keresztül német vállalatok után

kémkedjen.

2009.

július Ismeretlen

hackerek támadássorozatot indítottak amerikai és dél-koreai

weboldalak, köztük kormányzati oldalak ellen. Dél-Korea

Észak-Koreát tette felelőssé a támadásokért. A hálózatok

túlterhelését okozó DoS (Deniel of Service) támadások nem

okoztak komolyabb gondot a szolgáltatásoknál, azonban több napig

fenntartották a média érdeklődését.

2009.

augusztus Több

mint 130 millió hitel- és bankkártya adatainak ellopásával

vádolták meg Albert Gonzalezt és ismeretlen orosz és ukrán

társait, akikkel 2006 és 2008 között öt nagyobb vállalat

rendszerébe törtek be. Ez volt az Egyesült Államok történetének

legnagyobb hacker és személyazonosság lopási bűncselekménye.

2009.

augusztus Ehud

Tenenbaumot 10 millió dollár amerikai bankokból történő

ellopása miatt elítélik. 1998-ban Tenenbaumot az tette ismertté,

hogy a feltörte a Védelmi Minisztérium rendszerét, aminek

következtében akkor egy izraeli bíróság 6 hónap közmunkára

ítélte.

2009.

november Jean-Pascal

van Ypersele, az ENSZ Kormányközi Klímaváltozási Panel (United

Nations’ Intergovernmental Panel on Climate Change) alelnökének

bejelentése szerint ismeretlen hackerek feltörtek és

nyilvánosságra hoztak több ezer e-mailt, melyeket a University of

East Anglia Climatic Research Unit munkatársai küldtek orosz

címzetteknek egy a koppenhágai klímatárgyalások aláaknázását

célzó nagyarányú terv részeként.

2009.

december A

Wall Street Journal szerint meghackeltek egy nagy amerikai bankot,

aminek eredményeként több tízmillió dollárt vesztett a

pénzintézet.

2009.

december Iraki

felkelők meghackelték az amerikai pilóta nélküli repülőgépek

műholdas rendszerét egy laptop és egy 24,99 dolláros fájlmegosztó

program segítségével, aminek eredményeként látták a gép által

közvetített élőképet.

2010.

január A

brit kémelhárítás, azaz az MI5 arra hívta fel a figyelmet, hogy

beépített ügynökök a kínai Népi Felszabadító Hadseregtől és

a Közbiztonsági Minisztériumtól több brit üzletembert

szakkiállításokon különböző ajándék ajánlatokkal kerestek

meg. Az ajándékokba, melyek kamerák és memória kártyák voltak,

olyan malware-ek voltak telepítve, melyek lehetővé tették a

kínaiaknak, hogy távolról hozzáférjenek a felhasználók

személyi számítógépeihez, amelyekhez az ajándék eszközöket

csatlakoztatták.

2010.

január A

Google bejelentette, hogy egy kifinomult támadássorozattal betörtek

a vállalat hálózatába. Ezzel egy időben több mint 30 amerikai

vállalat számolt be hasonló incidensről. A Google által Kínának

tulajdonította betörés célja az volt, hogy technológiai

információkat szerezzenek meg, illetve aktivisták Google

fiókjaihoz és a Google Gaea jelszókezelő rendszeréhez férjenek

hozzá.

2010.

január A

Morgan Stanley globális pénzügyi szolgáltatásokat nyújtó bank

jelentésében egy különösen veszélyes betörésről számolt be,

melyet a banknak dolgozó kiberbiztonsági cégtől kiszivárgott

e-mailek szerint ugyanaz a kínai hacker vagy hackercsoport követett

el, amely a 2009 decemberi Google elleni támadásért is felelős.

2010.

január M.

K. Narayanan, India nemzetbiztonsági főtanácsadója egy

nyilatkozatában arról beszélt, hogy 2009. december 15-én

ügynökségét és más indiai kormányszerveket kínai

hackertámadás ért. A Miniszterelnöki Hivatal később tagadta,

hogy bejutottak volna hálózataikba. Narayanan rámutatott, hogy nem

ez volt az első próba, hogy feltörjék az indiai kormányzat

számítógépes hálózatait.

2010.

január A

magát Iráni Kiberhadseregnek nevező csoportosulás megbénította

a népszerű kínai keresőmotor, a Baidu működését. A motort

használó felhasználókat átirányították egy olyan oldalra,

ahol egy iráni politikai üzenet volt olvasható. Ezt megelőzően

decemberben a csoport feltörte a Twittert, amelyen hasonló üzenetet

helyeztek el.

2010.

január Az

Intel elismerte, hogy hozzávetőlegesen a Google-t, az Adobe-ot és

más cégeket ért támadás idején őket is támadás érte. A

hackerek az Internet Explorer böngésző hibáit használták ki,

amelyeket már más támadásokban is kihasználtak. Az Intel úgy

nyilatkozott, hogy sem anyagi, sem szellemi tulajdont érintő kár

nem érte.

2010.

március A

NATO és az EU arról számoltak be, hogy az előző 12 hónapban

jelentősen növekedett a hálózataik ellen elkövetett

kibertámadások száma. Jelentéseik szerint Oroszország és Kína

a legaktívabbak ezen a téren.

2010.

március A

Google bejelentette, hogy olyan malware-t észleltek, amely

speciálisan a vietnami felhasználókat célozza. A szoftver nem

volt különösebben kifinomult, és funkciója az volt, hogy

kémkedjen „az akár több tízezer vietnami felhasználó ellen,

akik letöltöttek egy billentyűzet nyelvszoftvert”. Emellett a

malware DDOS támadást indított olyan blogok ellen, melyek

politikai ellenvéleményt jelenítettek meg, különösen a vietnami

bauxit bányászat kapcsán.

2010.

március Az

ausztrál hatóságok bejelentése szerint több mint 200

kibertámadási kísérlet történt a Rio Tinto nemzetközi

bányászvállalat korábban Kínában letartóztatott munkatársainak

jogi képviseletét ellátó jogvédő csoport hálózatába, melyek

célja az volt, hogy a tárgyalást megelőzően bizalmas

információkhoz jussanak a védelem stratégiájáról.

2010.

április Bejelentések

értelmében kínai hackerek számos titkos anyaghoz fértek hozzá

az Indiai Védelmi Minisztérium és több indiai nagykövetség

adatbankjából, köztük az indiai rakéta- és fegyverrendszerekre

vonatkozó információkhoz.

2010.

április Egy

kínai telekommunikációs cég véletlenül hibás routing kéréseket

továbbított megközelítőleg 37.000 hálózatnak, amely komoly

fennakadást okozott a Kínán keresztül zajló internetforgalomban.

Az incidens 20 percig tartott, és mintegy 8000 amerikai, 8500 kínai,

1100 ausztrál és 230 francia hálózatra terjedt ki.

2010.

május A

Kanadai Biztonsági és Hírszerzési Ügynökség (Canadian Security

and Intelligence Service) kiszivárogtatott feljegyzése szerint „a

kanadai kormányzat, egyetemek, magánvállalatok és egyéni

felhasználók számítógépeinek és hálózatainak

kiszolgáltatottsága jelentősen növekedett. Miközben ezek a

távolról végrehajtott virtuális támadások

visszakövethetetlenek, egyben produktív, biztonságos és alacsony

kockázatú kémkedési lehetőséget jelentenek”.

2010.

július Egy

orosz hírszerző tisztet (akit Alekszej Karetnyikov néven neveznek

meg a jelentések) az Egyesült Államokban letartóztattak és

hazatoloncoltak azt követően, hogy kilenc hónapig tevékenykedett

észrevétlenül a Microsoft szoftver-tesztelőjeként.

2010.

október Stuxnetet,

a Siemens Industries által gyártott irányító rendszerek

bénítására készített kifinomult malware-t találtak Iránban,

Indonéziában és más országokban, melynek kapcsán megindultak a

találgatások, hogy a szoftver egy olyan kormányzati kiberfegyver,

amit az iráni atomprogram ellen hoztak létre.

2010.

október A

Wall Street Journal arról számolt be, hogy hackerek a „Zeus”

malware-t használva – mely a „kibertér feketepiacán” 1200

dollárért beszerezhető – több mint 12 millió dollárt loptak

el öt amerikai és brit banktól. A Zeus e-mailbe ültetett linkeket

használ a felhasználók banki adatainak eltulajdonításához,

melyet később a hacker arra használ fel, hogy a saját

bankfiókjára továbbítsa a pénzt. Az ügy kapcsán 100 olyan

„bűnsegédet” tartóztattak le, akik hamis személyazonossággal

bankszámlákat nyitottak, hogy a hackerek a lopott pénzt azokon

helyezzék el.

2010.

október Az

Ausztrál Információvédelmi Igazgatóság (Defense Signals

Diretorate) arról számolt be, hogy rendkívüli mértékben

emelkedett az ausztrál haderő hálózatai ellen irányuló

támadások száma. John Faulkner ausztrál védelmi miniszter

hangsúlyozta, hogy míg 2009-ben 2400 incidensre derült fény,

addig 2010 januárja és augusztusa között már 5551 támadást

jegyeztek fel.

2011.

január Hackerek

feltörték az Európai Unió szénhidrogén kvótakereskedelmi

rendszerét, amely a károsanyag-kibocsátási kvóták kereskedelmét

bonyolítja, és több mint 7 millió dollár értékű kvótát

tulajdonítottak el. Emiatt ideiglenesen le kellett zárni a

rendszert.

2010.

december William

Hague brit külügyminiszter bejelentette, hogy egy külső hatalom

támadást intézett a Külügyminisztérium, egy a védelmi

szervezetekkel szerződésben álló vállalkozás, valamint további

„brit érdekeltségek” ellen, amely során úgy jutottak át a

védelmi rendszeren, hogy a washingtoni Fehér Házzal kapcsolatban

állóknak adták ki magukat.

2010.

december Az

indiai Központi Nyomozó Iroda (Central Bureau of Investigation)

weboldalát feltörték, és ezt követően adatokat töröltek. Az

indiai hatóságok pakisztáni hackerek gyanúsítottak meg. A

beszámolók szerint az Iroda védett adatai, melyeket olyan gépeken

tárolnak, melyeket nehezebb elérni az internetről, érintetlenek

maradtak.

2011.

január A

kanadai kormányzat arról számolt be, hogy jelentős kibertámadás

érte ügynökségeit, beleértve a Defence Research and Development

Canada hálózatát, mely a Védelmi Minisztérium kutatóügynöksége.

A támadás arra kényszerítette a Pénzügyminisztériumot és az

Államkincstárat, Kanada vezető pénzügyi intézményeit, hogy egy

időre kapcsolódjanak le az internetről. Kanadai források Kínát

gyanúsították a támadással.

2011.

március Hackerek

behatoltak a francia kormányzat számítógépes hálózatába, ahol

titkos adatokat kerestek az akkor esedékes G-20 találkozóra

vonatkozóan.

2011.

március-április 2010

márciusa és 2011 áprilisa között az FBI 20 olyan esetről

számolt be, melyekben amerikai kis- és közepes vállalkozások

online banki azonosítóival éltek vissza, és illegális

átutalásokat kezdeményeztek kínai gazdasági és kereskedelmi

vállalatoknak. 2011 áprilisáig a csalás által okozott kár

mintegy 20 millió dollár volt, melyből a csalás áldozatainak

kára 11 millió dollárt tett ki.

2011.

március-április Adathalász

(phising) technikákat használó hackerek megpróbáltak olyan

információkat megszerezni, amelyekkel megismerhetik az RSA nyílt

kulcsú titkosító algoritmus gyenge pontjait. Az így szerzett

információt arra használták fel, hogy megpróbáljanak betörni a

Lockheed Martin hálózatába.

2011.

április A

Google arról számolt be, hogy adathalász technikát alkalmazó

hackerek megpróbáltak hozzáférni több száz magas rangú személy

Gmail jelszavához, beleértve vezető amerikai kormánytisztviselőket

is. A Google Kínát gyanúsította.

2011.

április Az

Oak Ridge Nemzeti Laboratórium munkatársai malware-eket tartalmazó

hamis e-maileket kaptak, mellyel két számítógépet fertőztek meg

és „néhány megabájtnyi” adatot szereztek meg a támadók,

mielőtt a Labort lekapcsolták az internetről. 2007-ben már

történt hasonló támadás a Laboratórium ellen.

2011.

május Kiberbűnőzők,

akik magukat az Anonymus nevű hackercsoportba tartozó hackereknek

álcázták, feltörték a PlayStation hálózatát. A Sony

számításai szerint legalább 80 millió felhasználó adataihoz

fértek hozzá, és a betörés következtében keletkezett kár

meghaladja a 170 millió dollárt.

2011.

június Az

IMF jelentése szerint hálózatát egy külföldi kormányzat

megbízására olyan e-mailekkel támadták meg, melyek

csatolmányában malware volt. Az incidens során nagy mennyiségű

adatot, dokumentumokat és e-maileket szivárogtattak ki.

2011.

június A

Citibank arról számolt be, hogy 360.000 felhasználójuk

hitelkártya adatait sikerült hackereknek megszerezniük, egy

relatíve egyszerű URL-manipulációval.

2011.

július Az

amerikai Védelmi Minisztérium államtitkárának bejelentése

szerint egy velük szerződésben álló vállalat „24.000 fájlt

veszített el”. Több információt az esettel kapcsolatban nem

közöltek.

2011.

szeptember Ismeretlenek

feltörtek egy holland hitelesítés szolgáltatót, így téve

számukra lehetővé, hogy több mint 500 hamis tanúsítványt

állítsanak ki nagyvállalatok és kormányzati szervek számára. A

tanúsítványokat alapvetően egy weboldal eredetiségének

igazolására használják. A hamis tanúsítványokkal a támadók

képesek feltűntetni az adott honlapot biztonságosnak, e-maileket

ellenőrizhetnek, vagy kártékony programot telepíthetnek. 2011-ben

ez volt a második alkalom, hogy feltörtek egy hitelesítés

szolgáltatót.

2011.

szeptember Az

ausztráliai Defense Signals igazgatóságának beszámolója szerint

az ország védelmi hálózatait naponta több mint 30 alkalommal

érik támadások, 2009-hez képest ez 350 %-os növekedést jelent.

Harcosok

a kibertérben

A

fenti listában a kibertérből érkező támadások minden

változatával találkozhatunk. Az új hadszíntér harcosait azonban

nehéz megnevezni, egy-két eset kivételével a támadók kilétére

soha nem derül fény. Ezen új típusú hadviselési forma egyik

legnagyobb problémája (vagy előnye?), hogy nemzetközi jogi

szempontból szinte megfoghatatlan. Az Észtországot ért

kibertámadások nagyrészét

visszavezették Oroszországig, mégsem

lehetett az orosz kormányt felelősségre vonni. A kínaiak által

indított, magyarul Titán

esőnek nevezett kibertámadás-sorozat,

mely az Egyesült Államok katonai és ipari rendszereit célozta

meg, szintén jogilag nehezen értelmezhető; és annak ellenére,

hogy a támadó hovatartozása szintén nyilvánvaló, nincsenek

deklarált hadviselő felek, sem körülhatárolható harctér, sem

konkrét pont, ahol a támadás történt. A Stuxnettel

kapcsolatban is

valószínűsíthető, hogy Irán volt a konkrét célpont, illetve,

hogy a program egy amerikai-izraeli együttműködés eredménye –

mégsem követi (nem követheti) ellenlépés. Legalábbis hivatalos

nem, de ahogyan a listában is olvastatjuk, nem példanélküli, hogy

például terrorszervezetek bérelnek fel hackereket államok elleni

támadásra.

A

támadásokat végrehajthatják magányos hackerek vagy független

hackercsoportok, de nem új keletű, sőt, egyre inkább jellemzőbb,

hogy hadseregszinten történik a kiberképességek immáron

hadászati alkalmazása: jó példa erre az Egyesült Államok, Kína

vagy éppen Oroszország. A független hackercsoportok ténykedése

is egyre nagyobb médianyilvánosságot kap. A közelmúltban a Lulz

Security nevű csoport volt a médiafigyelem középpontjában,

miután feltörték

a Sony adatbázisát,

ellopva azt az algoritmust, ami az online játékosok banki

tranzakcióit titkosította. Ezen kívül az ő nevükhöz fűződik

a CIA

honlapjának lekapcsolása is. Szintén

közismert az Anonymus hackercsoport, akik az utóbbi időben a

Wikileaks melletti kiállásukért kerültek reflektorfénybe.

A

Biztonságpolitika Portál új projektje

A

kiberbiztonság és a kibertérből érkező támadásokra való

felkészülés az egyik legfontosabb biztonságpolitikai kihívássá

lépett elő napjainkban. A NATO

új stratégiai koncepciójában is

prioritásként kezelt kérdéssel Portálunk is rendszeresebben fog

foglalkozni. Az elkövetkezendőkben áttekintjük a jelentősebb

támadásokat (Moonlight Maze, Titan Rain, Operation NightDragon,

Operation Aurora, Operation Shady RAT), szó lesz a nemzetközi

szövetségek és az államok kiberbiztonsággal foglalkozó

doktrínáiról, írni fogunk a már említett államok

kiberképességeiről is, de nem feledkezünk meg a legalapvetőbb

kérdések tisztázásáról sem. Érdemes velünk maradni!

Nem létezik kiberháború

Tücsi

a galaktikus |

2011-02-14 06:00:00

Évek

óta hallani a kiberháborúról. Országok hoznak létre

kibervédelmi szervezeteket, próbálják kitalálni a védelmi és

támadási stratégiákat. De mi az a kiberháború? Létezik olyan?

Szerintem nem.

Ahhoz,

hogy megérthessük a kiberháború lényegét, először tisztázni

kell, mi az a háború. A háború nagyméretű erőszakos

összeütközés. A háború célja a szembenálló felek erővel

történő érdekeinek érvényesítése, mely lehet területszerzés,

gazdasági erőforrások megszerzése/megtartása, vallási és/vagy

politikai ideológia terjesztése. Egy háború a hadüzenet

bejelentésével, illetve ennek hiányában az első harci

érintkezést követően a hadiállapot kihirdetésével kezdődik. A

háború folyamán a harcoló felek megállapodhatnak a harcok

felfüggesztésében, ezt tűzszünetnek nevezzük. A tűzszünet

addig tart, amíg a határidő le nem jár, vagy valamelyik fél

egyoldalúan meg nem szegi a megállapodást. A háborút hivatalosan

akkor tekinthetjük lezártnak, ha a harcoló felek békét kötnek

egymással. (wikipédia)

Ha

ezeket a meghatározásokat át akarjuk vezetni a kiberháborúra,

komoly problémákkal kerülünk szembe. Alapjaiban azt

mondhatnánk: a kiberháború az, amit a kibertérben, vagyis

információs rendszerekben, rendszereken keresztül, és rendszerek

ellen vívunk. Gyakorlatilag informatikai összecsapásokról

beszélünk. Látszólag csak a „csatatér” változott.

De

sok minden nem stimmel. A fentiek alapján a háborúban ismert a

támadó, a megtámadott, és a cél. Egy kibertámadás esetében

sokszor csak a megtámadott felet ismerjük, nem tudhatjuk ki

támadott, és nem tudhatjuk, miért. Ha csak fel nem fedik magukat

és szándékaikat.

Ha

megnézzük a kibertámadások eddigi rövid történelmét, a kép

nagyon vegyes. Betörési kísérletek, túlterheléses támadások,

kommunikáció- és hálózatleállítások. Oda-vissza csapások,

egymás gyenge pontjainak keresése. Információ-szerzés, hátsó

ajtók kialakítása későbbi támadások végrehajtására. Tudtuk,

hogy voltak támadások, ismertük a célt is. Megnevezték a

valószínű támadókat is, de bizonyítékok hiánya miatt mindent

tagadtak. Így történt a Pentagon szervereinek feltörése

esetén, így történt az orosz-észt támadások esetén is. Nem

volt számonkérés, nem volt békekötés, csak elhaltak az

események. Talán csak látszólag, talán csak egy időre.

Ezért

a megszokott meghatározások és elvek szerint kiberháború nem

létezik. Viszont valóban vannak kibertámadások, lesznek

kiberütközetek, és szükséges a kibervédelem. De kiberháborúról

nem beszélhetünk. De akkor minek nevezzük?

Maradjon

az ami, Helyesebb ha kibertámadásokról , kibercsatákról,

kibevédelemről beszélünk. Ha jobban megnézzük, ez igazi

diverzáns csatatér, partizánháború, beszivárgó speciális

egységek küzdőtere. Itt nem hidakat kell robbantani, hanem

adatokat törölni. Nem útjelző táblát kell elfordítani, hanem

szervereket elérhetetlenné tenni. Nem telefonkábeleket átvágni,

hanem terheléses támadásokat indítani.

Beszélhetünk

megelőző csapásról, mint Irán és a Stuxnet vírus esetében. Az

ellenfél rendszereiben olyan károkat okozunk, amely rontja annak

védelmi, vagy támadási képességeit, vagy visszaveti a

fejlődésben.

Lehet

szó klasszikus első csapásról. A szárazföldi csapatok indulását

megelőzi a légierő első csapása. Ez fogja megelőzni a kiber

elsőcsapás, amelynek célja, a védelmi rendszerek kikapcsolása, a

kommunikáció akadályozása, vagyis a valódi támadás

biztosítása.

Lehet

szó klasszikus diverzáns tevékenységről, ahol ott akadályozzuk

az ellenfelet a kibertérben, ahol csak lehet. Támadhatjuk az

államigazgatási szervereket, a banki rendszereket, meg lehet

bénítani a kommunikációt, elérhetetlenné válnak egységek és

szervezetek. Fennakadásokat lehet okozni a mindennapi életben. El

lehet bizonytalanítani a lakosságot, akár hamis üzenetek

küldésével, akár a forgalomirányító lámpák zavarásával.

A

kibercsata igazán nem a reguláris haderő, hanem inkább a civil

harcosok területe. Nincs feltétlen szükség bázisokra,

támadás bárhonnan indítható, ahol internet kapcsolat van. Nincs

szükség támadási irányokra, mert látszólag a vonal végén ott

a célpont. De szükség lehet álcázásra, menekülési

útvonalakra.

Viszont

a kiberküzdelem az állandó megújulást követeli. Itt nincsenek

fegyverrendszerek, amelyek 20-30-40 évig uralják a területet. A

kibertérben napról napra változhatnak a szabályok, az eszközök

és a módszerek. Feltűnhetnek és avulhatnak el napok alatt.

A fegyvereket felváltotta a vírus, a féreg, a hátsó ajtó, a

túlterhelés. A támadó valahol messze fizikai biztonságban van.

Nem

új háborút kaptunk, hanem a háború kapott új felületet. Ahogy

a háború a XX. században új teret nyert a víz alatt és a

világűrben, úgy nyer a XXI. században teret a kibertérben.

Ezt

láttad már?

Kiber-(polgár)háború

Tücsi

a galaktikus |

2011-02-07 06:00:00 | Módosítva : 2011-02-07 22:09:50

A

katonai szakértők évek óta próbálják definiálni a

kiber-háborút a hagyományos katonai fogalmak tükrében. Azonban

Egyiptomban egy olyan helyzet alakult ki, amely miatt új fogalmat

kell megtanulnunk: Kiber-pogárháború.

Minden

háborúban a legfontosabb az információ: gyűjtés, továbbadás,

kapcsolattartás. Hajdanában a felkelők először a

telefonközpontokat, távírdákat, és rádiókat foglalták el,

hogy kézben tartsák a kommunikációt. Mára ezt már másképp

működik. A rádió már nem érdekes. a kommunikáció

gyakorlatilag áttevődött az internetre és a mobiltelefonokra.

Mubarak

elnök megtette azt, amire senki nem számított, sőt azt sem

gondolták a legtöbben, hogy meg lehet tenni. Egyetlen

éjszaka alatt lekapcsolta az országban az

internet és a mobiltelefon szolgáltatást.

Nem

kell ehhez nagy piros gombot elképzelni, amelyik az elnök

íróasztalába van beépítve. A dolog ennél egyszerűbb. Egy

kommunikációs szolgáltató, amikor engedélyt vásárol, vaskos

szerződést ír alá az állammal, amelynek egy fontos pontja, hogy

katasztrófa, háború, vagy az egész ország biztonságát érintő

esetekben, milyen lehetőségekkel és kötelességekkel tartozik az

állam felé. Mikor mit kell haladéktalanul biztosítani, vagy tenni

adott esetben.

Valószínűleg

Egyiptomban is ez történt, a szolgáltatók parancsot kaptak a

szolgáltatás megszakítására. Mivel ezek a gépek folyamatos

működésre vannak tervezve, nagyon nem is szeretik, ha lekapcsolják

azokat. Erre fizikailag nincs is szükség, néhány szoftveres

paranccsal megadható, hogy a szolgáltatás leálljon. Például a

kisebb központok nem fogadják a kéréseket, a domain szerverek sem

válaszolnak, stb.

Első

éjszaka leállt egy kivételével az összes szolgáltató.

Csak a kormányt, az állami intézményeket, és néhány nagy

külföldi vállalatot kiszolgáló VIP-szolgáltató maradt

bekapcsolva. De egy napon belül az is elérhetetlenné vált.

A

lekapcsolás oka egyértelmű volt. A hatalmas tüntetések már

nem spontán alakulnak ki, mobiltelefonon és interneten szervezik

meg. A twitter, a facebook, és a különböző chatszobák hatalmas

szerepet kaptak ebben. Így talán érhető, hogy a pánikba esett

vezetés a lekapcsolás mellett döntött.

Számunkra

meglepő, de nem olyan elmaradott ország informatikailag Egyiptom,

mint ahogy azt általában képzelnénk. A nyolcvanmillió lakosból

23 milliónak van nethozzáférése. A mobil pedig hihetetlenül

népszerű náluk, mindenki fülén állandóan ott lóg.

Valószínűleg az egyiptomi informatikai infrastruktúra több

lépcsőfokot is kihagyva szökkent előre a fejlődés útján.

Hogy

miért kapcsolták vissza olyan hamar? Ennek

több oka lehet. Egyrészt a felkelőket már nem lehetett

visszafogni. A szerveződés folytatódott vezetékes telefonon,

faxon, de még CB-rádiókon keresztül is. Külföldről több

szervezet is segítséget nyújtott, hogy az Egyiptomiak mégis

hozzáférjenek a világhálóhoz, eljuttassák a híreket külföldre,

alternatív módon szervezkedhessenek. Másrészt valószínű, hogy

a kormány is öngólt lőtt, hiszen a saját kommunikációja is

veszélybe került, nem tudott propagandát kifejteni. Jó példa

erre, hogy abban a pillanatban, ahogy visszakapcsolták a

mobiltelefonokat, minden előfizető SMS-t kapott a kormánytól,

amely a rendzavarástól való távolmaradásra bíztatott mindenkit.

A

dologban több érdekes momentum volt megfigyelhető. Az első az a

tanulság, hogy senki sem számított arra, hogy egy ország

vezetése, a saját állampolgáraira mér kiber-csapást, mert

valójában ott az történt. Eddig mindig csak úgy számoltak a

kiber-csapás lehetőségével, hogy egyik ország a másik ellen,

egy adott csoport a másik ellen támad. Nem találtam nyomát,

hogy bárki saját országon belüli, állampolgárok ellen irányuló

támadással számolt volna az állam részéről forrongások vagy

lázadás esetén.

Arra

sem számított senki, hogy röpke néhány óra alatt ezt sikerül

véghezvinni, így visszatekintve gyanúsan szervezetten és

olajozottan történt a dolog. Tulajdonképpen elég a

csúcsszervereket letiltani, utána fentről lefelé haladva

bénítható az egész rendszer. Különösen figyelemre méltó,

hogy ezt úgy sikerült végrehajtani, hogy nem volt fennakadás a

nemzetközi adatforgalomban, hiszen Egyiptomon halad keresztül több,

kontinenseket összekötő optikai kábel is.

Bár

a leállás mindössze pár napig tartott, a világ figyelmét az

internetes biztonságra hívta fel. Mennyire összefonódik

életünkkel a mobiltelefon és az internet. Egy teljes lekapcsolás

nem csak kommunikációs gondokat, hanem óriási gazdasági károkat

is okozhat.

Ezt

láttad már?

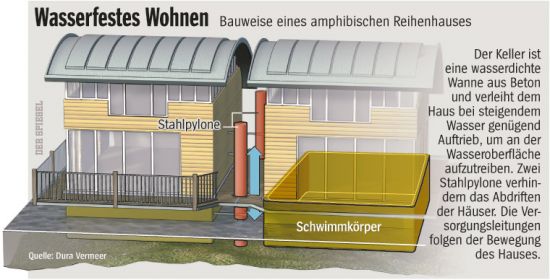

Árvíz idejére: úszó házak Hollandiából

Tücsi

a galaktikus |

2011-02-04 06:00:00

Hollandiában

egészen újszerű módszert találtak az árvízkárok enyhítésére.

Ha jön az ár, a ház lebegni kezd. De ez nem hajó.

Hollandia

sorsa mindig is az Északi-tenger szeszélyeitől függött. A

hatalmas viharok nyomán partra betörő hullámok, a

visszaduzzasztott folyók áradása sokszor próbára tettét a

makacs hollandok türelmét.

Az

ország a felmelegedés miatt egyre nagyobb bajban van. A tenger

vízszintje növekszik, és az ország negyede a tengerszint alatt

fekszik. Hollandia még egyszer nem akarja átélni egy

olyan árvizet, mint amilyet az 1953-as szupervihar okozott

. Hollandia központi területein a szabványos védekezést úgy

alakították ki, hogy a 10.000 évente egyszer előforduló

árvizekkel is megbirkózzon.

Az

ország a felmelegedés miatt egyre nagyobb bajban van. A tenger

vízszintje növekszik, és az ország negyede a tengerszint alatt

fekszik. Hollandia még egyszer nem akarja átélni egy

olyan árvizet, mint amilyet az 1953-as szupervihar okozott

. Hollandia központi területein a szabványos védekezést úgy

alakították ki, hogy a 10.000 évente egyszer előforduló

árvizekkel is megbirkózzon.

Egy

holland tervező olyan házat tervezett és épített meg, amely

ellenáll a víz megpróbáltatásainak. Az alapötlet egyszerű.

A ház alapja egy zárt betontest, amely képes csónakként lebegni

a vízen. Ez az alap szilárdan áll a talajon. A ház maga jóval

nagyobb, mint az úszó test, a kiálló részeket cölöpök

támasztják alá. A ház közepénél két mestercölöp található,

amely átfúrja a ház alapját. A házhoz a partról híd vezet.

Amikor

jön az ár, a betontest lebegni kezd a víz színén és felemeli a

házat is a cölöpökről. A víz nem tudja elsodorni a házat,

mert fel van fűzve a mestercölöpökre, mint egy gyűrű. A hogy a

víz emelkedik, emelkedik a ház is, egyre feljebb csúszva a

mestercölöpökön. Így 5 méter magas víznek is képes

ellenállni. A ház a hidacska révén továbbra is a parthoz tud

csatlakozni, követi a ház emelkedését. A közüzemi vezetékekkel

sincs probléma, mert a víz-gáz-villany-csatorna mind flexibilis

csövekkel kapcsolódik a parthoz, és utánanyúlnak a háznak.

Amikor

jön az ár, a betontest lebegni kezd a víz színén és felemeli a

házat is a cölöpökről. A víz nem tudja elsodorni a házat,

mert fel van fűzve a mestercölöpökre, mint egy gyűrű. A hogy a

víz emelkedik, emelkedik a ház is, egyre feljebb csúszva a

mestercölöpökön. Így 5 méter magas víznek is képes

ellenállni. A ház a hidacska révén továbbra is a parthoz tud

csatlakozni, követi a ház emelkedését. A közüzemi vezetékekkel

sincs probléma, mert a víz-gáz-villany-csatorna mind flexibilis

csövekkel kapcsolódik a parthoz, és utánanyúlnak a háznak. Az

úszótest betonból van, mégis vízálló, lebeg a vizen, és

megtartja az egész házat.

Az

úszótest betonból van, mégis vízálló, lebeg a vizen, és

megtartja az egész házat.

Hiába

van magas ár, a házat nem kell elhagyni, nem kell kiköltözni.

Csónakkal probléma nélkül megközelíthető a terasz. Ha elmegy

az ár, a ház visszaül régi helyére. Az élet visszatér a régi

kerékvágásba.

Ajánlat:

Mire

képesek a kibertér katonái ma? Egyáltalán, mire voltak képesek

eddig? Mi is a hadszíntér? Féljünk, vagy az egész csak ugratás?

Egy

2010-es definíció szerint kiberhadviselésnek nevezik azt, amikor

egy nemzetállam egy másik számítógépes rendszereibe behatol

azzal a céllal, hogy annak működésében zavart keltsen, vagy

egyenesen rongálja azt. Ez így önmagában azonban nem válaszolja

meg a lényegi kérdéseket: mégis mi a kiberháború? Mire képesek

a hadseregek, kell-e egyáltalán félnünk?

A

mai világ: hálózatok hálózatok hátán

Mára a teljes üzleti világ és a fejlett országok lakosainak magánélete a hálózatok valódi rabjává vált. Míg egy helyi kocsmát nem érdekli annyira, hogy van-e internet, egy autószerelő már lehet, hogy neten kell, hogy rendelje az alkatrészeit. Az egynél több telephellyel rendelkező vállalatok pedig az interneten keresztül kötik össze fizikailag szétszórt hálózataikat.

Egy ilyen világban forintban kifejezhetővé válik bármely hálózat akár részleges leállásának ára is. Látható tehát, hogy az életünk megannyi része függ az internet, valamint az ahhoz kapcsolt alhálózatok, szerverek és szolgáltatások folyamatos működésétől.

Mára a teljes üzleti világ és a fejlett országok lakosainak magánélete a hálózatok valódi rabjává vált. Míg egy helyi kocsmát nem érdekli annyira, hogy van-e internet, egy autószerelő már lehet, hogy neten kell, hogy rendelje az alkatrészeit. Az egynél több telephellyel rendelkező vállalatok pedig az interneten keresztül kötik össze fizikailag szétszórt hálózataikat.

Egy ilyen világban forintban kifejezhetővé válik bármely hálózat akár részleges leállásának ára is. Látható tehát, hogy az életünk megannyi része függ az internet, valamint az ahhoz kapcsolt alhálózatok, szerverek és szolgáltatások folyamatos működésétől.

Botnet

támadás amerikai célpontok ellen

Különbségek

A hagyományos harcászathoz képest természetesen számos eltéréssel jár egy kiberháború. A legjelentősebb talán az, hogy valójában mennyire láthatatlanok is a célpontok illetve a támadók egészen a csapásig. Itt nincs bombázó, ballisztikus rakéta vagy műhold, amelyet a radar észlelne, és így nem közelednek a célpont felé sem.

A másik nagy különbség, hogy míg egy támadó hadseregről egy pillanat alatt látható annak hovatartozása, a kibertérben ezt biztosra megmondani szinte lehetetlen. Lehet, hogy az amerikai célpontot támadó kínai gépek például valójában orosz bűnözők rabigájában vannak, vagy – amennyiben szeretjük az összeesküvés-elméleteket – a fegyverkezésben érdekelt amerikai cégek közül egy. A célpont ismert, és általában inkább azt nézik, hogy mégis kinek lehetett érdekében a betörés?

Egy rejtett háború

Ugyan csak az elmúlt években került a figyelem középpontjába egy kibertérben zajló háború lehetősége, a valóság az, hogy majdnem harminc éve történt az első eset, amelyet a mai napig emlegetnek: szovjet kémek Kanadából elloptak egy olajvezetéket vezérlő programot. Mivel azonban a CIA előzetesen preparálta a kódot, felrobbant a szovjet olajvezeték.

Az utóbbi öt évben persze sokkal több eset került napvilágra: 2007-ben Észtország bankjait, minisztériumait és a helyi médiát támadták meg ismeretlenek, Amerika elszenvedte Pearl Harbor digitális változatát, a 2008-as Dél-oszétiai háború sem csak fizikai fegyverekkel folyt, és a Pentagon bizalmas adatokat kezelő rendszereit is megfertőzte egy addig ismeretlen féregvírus. Utóbbi a hivatalos álláspont szerint a legsúlyosabb behatolás volt, amely amerikai katonai rendszereket érintett.

Nagyjából másfél éve találtak rá a „GhostNet”-nek keresztelt kémhálózatra. A főként kínai szerverekből álló világméretű rejtett hálózat számos kormányzati hálózatból szívta magába a titkos információkat, kezdve a Dalai Láma kirendeltségétől nagykövetségeken át több kormány otthoni irodájáig, összesen 103 országot átölelve. Kína persze a mai napig tagad. Decemberben és idén januárban húsz nagyvállalatot, köztük a Google rendszereit is megtámadták Kínából, nemrég pedig Irán urándúsító létesítményében megtalálták a világ legfejlettebb rootkit alapú kém- és szabotázsprogramját, a Stuxnet-et.

A

kiberterrorizmus a felkészületleneket kellemetlenül érintheti

Utóbbi program annyira összetett, hogy a szakértők szerint csak egy állam pénzelhette kifejlesztését. Azt természetesen nem tudni, hogy ki is fejleszthette ki. Bizonyos nyomok Izrael egy különleges egységére mutatnak, míg más spekuláció szerint a NATO, az USA vagy bármely más nyugati állam keze is benne lehetett. Egy azonban biztos: ugyan még nem sikerült a teljes forráskódot átnyálazni, de a jelek szerint a program arra is készült, hogy adott időben adott rendszereket tegyen tönkre. Azaz egy önmagát terjesztő cirkálórakéta, pendrive-on indítva.

Ablak a haditengerészetre

Az ipari létesítmények azonban nem az egyetlen számítógépet használó rendszerek: 2007-ben Anglia bejelentette, hogy legmodernebb, Type 45, más néven Daring osztályú légvédelmi rombolói Windows 2000 alapú rendszert fognak kapni, valamint a Vanguard osztályú atommeghajtású, egyenként 16 ballisztikus nukleáris fegyverrel felszerelt tengeralattjáróra is ez vár.

Az elődjeik ugyanis kevesebb számítási kapacitással bírtak - és jóval instabilabban működtek – egy ósdi kvarcjátéknál (pl: Type 42 romboló: két, egyenként 24 bites, 1 Mhz-es gép, darabonként 25 kbyte memóriával).

Férgektől atomot

Mielőtt azonban azt hinnénk, hogy a következő Conficker féreg atomháborút kezdene, a helyzet szerencsére nem is annyira rossz. Az előző példákhoz képest ugyanis hiányzik két dolog: egyfelől, nem lehet lemezeket vagy pendrive-okat bedugni, így az MP3 hallgatás közbeni fertőzés veszélye elhárul.

Másfelől pedig ugyan hálózatba lesznek kötve, de egy tengeralattjáró esetében ez merőben mást jelent: egyirányú, (partról hajóra) másodpercenként talán 300 karakteres nagyon alacsony frekvenciás adást. Plusz egy nukleáris csapáshoz fizikai kulcsokat kell elforgatni, és egyszeri kódokat egyeztetni, kézzel. Ergo a technológia jelen állása mellett vírus által mért atomcsapástól – még – nem kell tartanunk.

A rombolók rendszerei azonban sokkal nagyobb veszélyt jelenthetnek: itt ugyanis automatizált elhárítórendszerről van szó, amely a bejövő rakétákat fél percen belül le kell, hogy lője. További eltérés, hogy a Daring osztály hajói több kétirányú hálózatba is be lesz kötve, amelyeken keresztül – talán két-három ugrással – már az internetre is ki lehet jutni.

Fertőzött rendszer

Ahhoz sajnos eddig sem kellett vírus vagy Windows hiba, hogy tragikus baleseteket okozzon a túlzott képernyőbe merengés: 1988-ban például egy amerikai Aegis-rendszerű cirkáló lelőtt egy iráni utasszállítót, miután a legénység F-14-esnek nézte. Egy esetleges csatában óriási galibát okozna, ha egy fertőzött hajón felcserélődne a barát-ellenség viszony, vagy elállítaná picit az elfogó időzítését. Utóbbinál csak annyit venne észre a személyzet, hogy nem állt meg a feléjük tartó ellenséges rakéta.

A fertőzés azonban jelenleg meglehetősen nehézkes. Egy atommeghajtású tengeralattjáróra fel- és bejutni öngyilkosság – vagy nagyon jó beépített ügynököket kíván – de egy „egyszerű” rombolóval már más a helyzet, és ezeket kevésbé is védik. No persze magát a futó programot mindkét esetben ismerni kell, és ez nem holmi standard ipari program, mint az iráni létesítmények esetében.

Hatások reánk

Milyen eredményekkel járhat egy kibertérben vívott csata ránk, a civilekre? Nos, amennyiben csak kémkedés volt a cél, és nem tartozik érdekeltségünkbe érintett cég, igazából semmilyennel. Persze a nemzeti egót sértheti, de lehet, hogy soha nem is értesülünk az ütközetről.

A helyzet azonban gyökeresen más képet mutat, ha célzott kémkedés helyett szabotázsakcióról van szó. Ennek eredménye lehet egy eltérített üzenet, lekapcsolt tőzsde vagy akár az is, hogy az ország internetkapcsolata egyszerűen használhatatlanná válik.

2009 áprilisában kikerült jelentések szerint az amerikai elektromos hálózatot kínai és orosz kém/szabotázsprogramok fertőzték meg. Ezek akár nagyszabású áramkimaradásokat is előidézhettek volna, így a gazdaságra jelenthettek volna veszélyt, vagy akár elterelhették volna a figyelmet egy koordinált katonai támadásról.

A realitások talaján

Jelenleg a magyar polgárokat nem igazán fenyegeti az a veszély, hogy valamelyik folyó kiberháború áldozatává váljanak gazdasági vagy fizikai értelemben. Ha úgy tetszik, a nagyhatalmak elvannak egymással és a nagyhangú, problémás országokkal. Persze attól még, hogy nagyobb, netet leállító támadásnak nagyjából nulla a valószínűsége, a kémkedés és a titkos virtuális szabotőrök beszivárgásának veszélye megvan. Elvégre a fegyvereket is tesztelik valahol.

Kapcsolódó anyagaink:Bevetették az első kiberháborús fegyvert?

Vírus, féreg, trójai - leleplezzük őket

Kötelező lesz a lehallgatható e-mail és net-telefon

Az internetes háború félelmetesebb az atomfegyvernél

Cszsen

Venyhao és Jan Lej - Interjú U Czjanszin vezérőrnaggyal, a Kínai

Népköztársaság Mérnöki Akadémiájának tagjával, a Kínai

Felszabadító Néphadsereg Informatika-technológiai Egyetemének

rektorával.

Annak érdekében, hogy győzni lehessen egy információs háborúban, először is szilárdan meg kell vetnünk lábunkat a kibertérben. Valószínűsíthető, hogy a kibertérért folyó harc egyre kíméletlenebb lesz. Ez egy összecsapás lesz, amiben megméretésre kerül az ország teljesítőképessége, az innovációs potenciál, az ország katonai felkészültsége és a lakosság informatikai képzettsége.

U Czjanszin a KNK Mérnöki Akadémiájának tagja, a KFN Információ-technológiai Egyetemének rektora, kiemelkedő szakértője a telekommunikációs és informatikai rendszereknek, a számítógépeknek és a hálózati technológiának. Mostanáig megszervezett és megvalósított több, mint 10 kulcsfontosságú, vagy jelentős állami projektet a tudományt leginkább foglalkoztató területeken, túlzás nélkül történelmi jelentőségűnek nevezhető az, amivel hozzájárult a kínai csúcstechnológiájú telekommunikációs szektor fejlődéséhez és ipari méretűvé tételéhez.

U Czjancin irányította a világ első "mimikri" számítógépének megalkotását, tömegtájékoztatás munkája elismeréseként a "kínai multiplexer atyjának" nevezi. 6 év alatt mindössze egy 15 fős csapattal és 3 millió jüanos költségvetéssel kifejlesztették a nyugati multiplexereket felülmúló HJD04-et. Ezért 1995-ben megkapta a tudományos-technikai fejlesztésért adható legmagasabb kitüntetést. Ettől a perctől kezdve a multiplexer árak lavinaszerűen zuhanni kezdtek a kínai piacon: kezdetben darabja 500 dollárba került, majd 300, 100...végül 30 USD lett az ára. Egy multiplexer telefonok sokaságát képes egyidejűleg összekapcsolni. Ennek a felfedezésnek fontossága többek közt abban is jelentkezik, hogy a kínaiak számára jelentősen csökkentek a telefonhoz jutás költségei.

Mostanában, amióta megismertük Snowden és a vezető nyugati politikusok telefonlehallgatási ügyét, az információs és hálózati biztonság egyre gyakrabban a világ közvéleménye figyelmének előterébe kerül. Ugyanakkor sok ország, köztük Amerika és Dél-Korea tovább folytatják az ú.n. kiberparancsnokságok felállítását. Ez egyre inkább nyugtalanítja a kínaiakat a KNK-t esetleg érő kibertámadás következményei miatt.

U Czjanszin interjúnk során mgjegyezte, hogy az állam szemszögéből nézve a hálózati biztonság és a kiberkatonaság területén kialakult helyzet súlyos. Snowden ügye vészjelzés volt számunkra, ilyen különleges helyzetekkel csak különleges eszközökkel lehet megbírkózni. "Snowden a világ tudomására hozta, hogy az USA-nak megvannak az idevágó tervei, sémái, szisztémái, megvan az egész bonyolult komplexum. Ez ellen nem harcolhatunk úgy, hogy életbe léptetünk egyes, nem összefüggő rendszert alkotó intézkedéseket. Ebben az esetben a "szemet szemért, fogat fogért" megközelítést kell alkalmazni, a védekezéshez egy saját rendszer kell",- mondta a szakértő.

Azt is kijelentette, hogy a hálózati háború rettenetesebb az atomfegyvernél, s hogy Kínának nincs kiber-hadserege, ezért jelenleg a kínai kibertérség védtelen.

Ez a szakértő, aki vezérőrnagyi vállapokat hord, meg van arról győződve, hogy a hazai hálózati technológia a mások által is járt úton halad, másol, pedig egy élenjáró ideológia szerint kellene működnie: másoknál mindig egy lépéssel előbbre, egy fejjel kimagasodva közülük. Minden erővel a forradalmilag új technológiát kell fejleszteni, képesnek kell lenni a játékszabályok meghatározására, az innovációra támaszkodva mindig előbbre és előbbre törni. Ennek érdekében "feltétlenül szükséges annak a környezetnek széleskörű és korlátozásoktól mentes támogatása, ami képes létrehozni ezt az innovációt, a népnek meg az államnak meg meg kell barátkoznia azzal a gondolattal, hogy balsikerek is előfordulhatnak".

Nem tőlünk függ, hogy akarunk e teljes nyíltságot -akkor törnek be hozzánk, amikor akarnak

Annak érdekében, hogy győzni lehessen egy információs háborúban, először is szilárdan meg kell vetnünk lábunkat a kibertérben. Valószínűsíthető, hogy a kibertérért folyó harc egyre kíméletlenebb lesz. Ez egy összecsapás lesz, amiben megméretésre kerül az ország teljesítőképessége, az innovációs potenciál, az ország katonai felkészültsége és a lakosság informatikai képzettsége.

U Czjanszin a KNK Mérnöki Akadémiájának tagja, a KFN Információ-technológiai Egyetemének rektora, kiemelkedő szakértője a telekommunikációs és informatikai rendszereknek, a számítógépeknek és a hálózati technológiának. Mostanáig megszervezett és megvalósított több, mint 10 kulcsfontosságú, vagy jelentős állami projektet a tudományt leginkább foglalkoztató területeken, túlzás nélkül történelmi jelentőségűnek nevezhető az, amivel hozzájárult a kínai csúcstechnológiájú telekommunikációs szektor fejlődéséhez és ipari méretűvé tételéhez.